Position empirique de Jenkins pour l’ère moderne

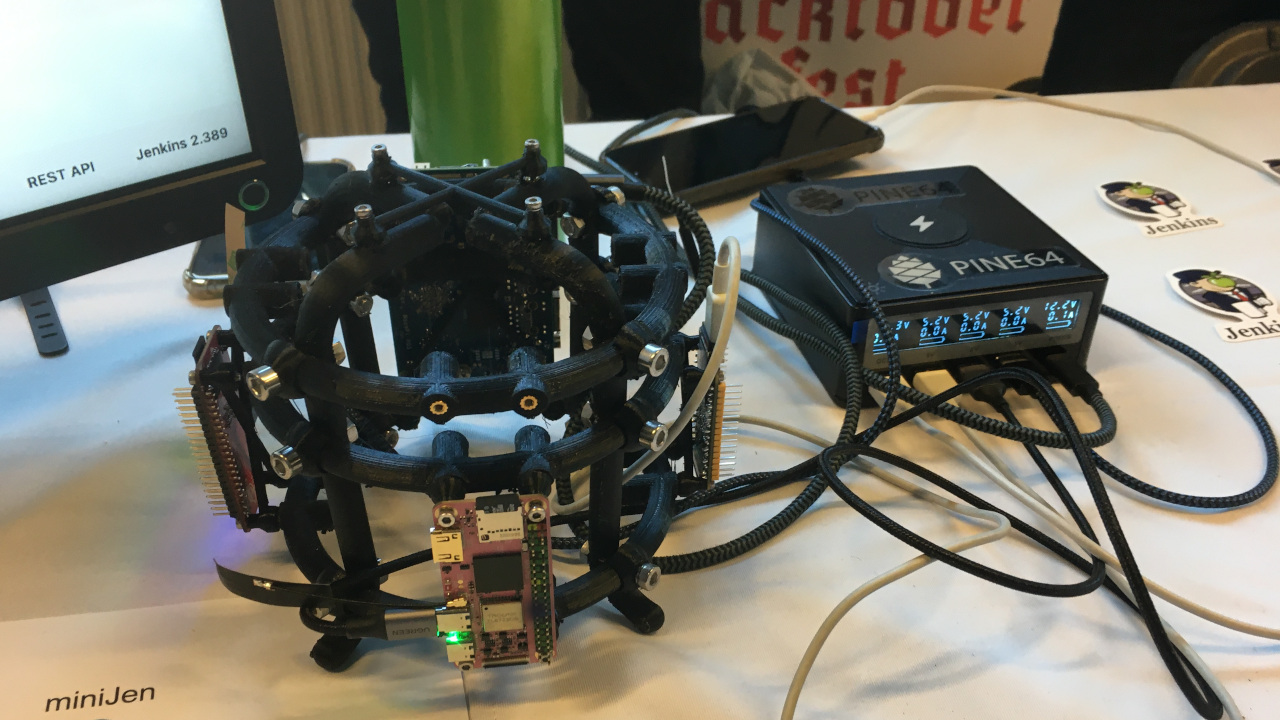

Une fois que vous travaillez sur des projets logiciels à grande échelle, l’automatisation est une bouée de sauvetage, et Jenkins est un acteur solide dans l’automatisation open source – qu’il s’agisse de créer des logiciels, des tests automatisés ou de les déployer sur vos serveurs. Bien sûr, il a été développé historiquement avec l’infrastructure x86 à l’esprit, et pour être honnête, x86 vieillit. [poddingue]un hacker et contributeur de Jenkins, explique que Jenkins suit son temps, avec une plate-forme de rendu matérielle appelée miniJenCela a fait fonctionner Jenkins sur trois architectures non x86 – arm8v (aarch64), armv7l et RISC-V.

là Quatre défis de construction, un assortiment de structures différentes Impliqués dans cela, trois agissent Agents Jenkins tâches, et une qui agit comme un contrôleur, le tout alimenté par une grande alimentation de bureau de Pine64. La console a un processeur un peu meilleur pour une raison quelconque – dans FOSDEM, nous l’avons vue piloter un écran séparé avec un tableau de bord Jenkins. C’est une démonstration très complète de son objectif, et certainement un accroche-regard pour les participants du FOSDEM passant par le bureau ! En prime, il y a aussi Excellent article de blog comment [poddingue] J’ai pu exécuter Jenkins sur RISC-V en particulier.

Même les démos logicielles s’améliorent avec le matériel, et cela s’est sans aucun doute démarqué ! Vous cherchez à créer une démo similaire ou vous vous demandez comment elle se déroulerait ? [poddingue] Il a des articles de blog sur structure expérimentale, une dépôt avec des fichiers OpenSCAD, Et Collection de vidéos Démontrer le processus de planification, de conception et de préparation. Comme pour les fusions en cours, nous avons généralement vu des pirates et Jenkins s’affronter lorsqu’il s’agit de créer des alertes de panne, des voyants d’avertissement rotatifs aux lumières groupées en passant par un arbre de Noël ; Cependant, nous avons également vu un pirate l’utiliser pour contrôler le volume du micrologiciel entre les changements de code. Et si vous vous demandez ce que l’intégration continue signifie pour vous, voici une plongée approfondie axée sur les hackers.